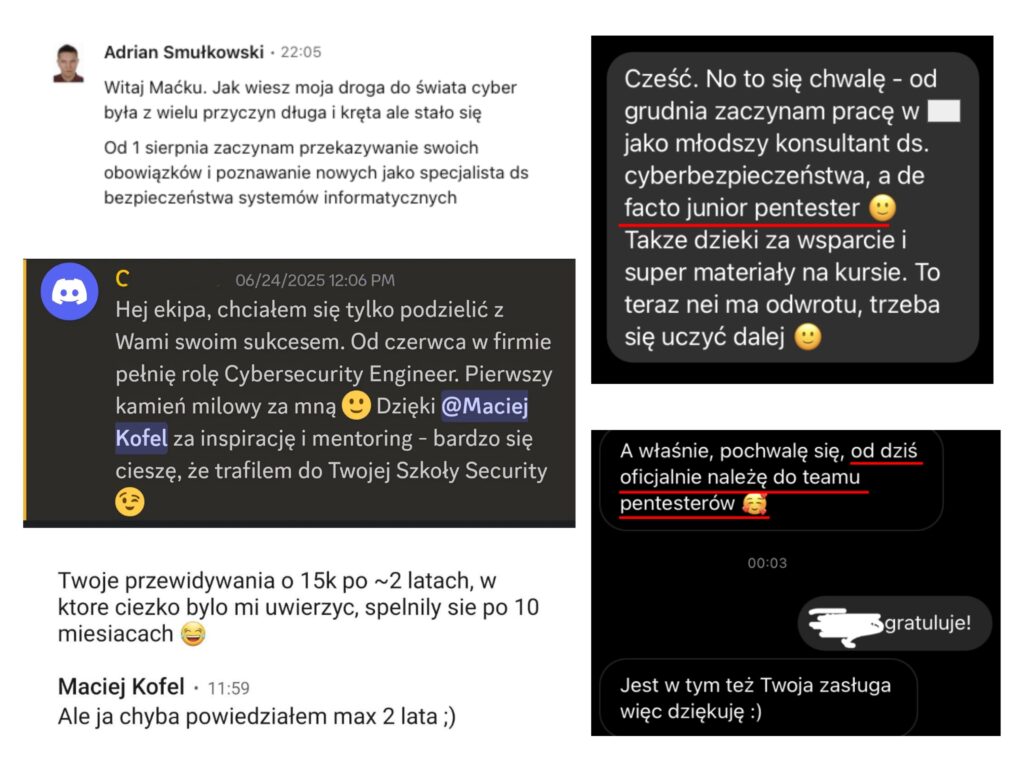

Zostań Pentesterem

w 6 miesięcy

Z mentorem u boku i konkretnym planem działania. Od podstaw do pierwszej pracy – krok po kroku zbudujesz umiejętności, portfolio i przygotujesz się do rozmowy rekrutacyjnej na stanowisko pentestera.

↓

Cotygodniowe spotkania live (Zoom, czwartki)

Cotygodniowe spotkania live (Zoom, czwartki)